本周,VMware 發布了針對其 ESXi 服務器等重要產品的安全更新,旨在修補多個潛在的安全風險。這一行動緊隨 3 月 4 日 VMware 發布的安全公告 VMSA-2025-0004,公告中警示了三個被標記為 0-day 的安全漏洞,分別是 CVE-2025-22224、CVE-2025-22225 和 CVE-2025-22226,這些漏洞波及 VMware ESXi、Workstation 及 Fusion 平臺。

尤為值得注意的是,CVE-2025-22224 漏洞被 VMware 評定為嚴重級別,其 CVSSv3 基礎評分高達 9.3,屬于 Time-of-Check Time-of-Use(TOCTOU)類型漏洞,存在導致越界寫入的風險。更令人擔憂的是,已有安全機構證實,黑客已開始利用這一漏洞發起攻擊,因此,VMware 強烈敦促用戶盡快應用補丁以防范潛在威脅。

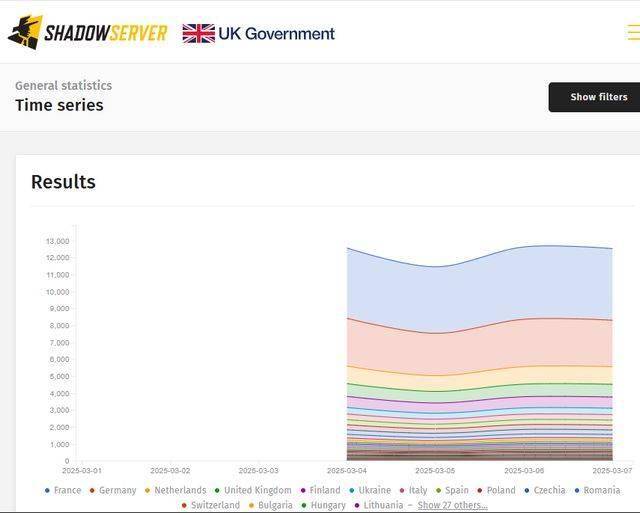

據 Shadowserver 基金會報告,全球范圍內有超過 37000 臺 VMware ESXi 服務器面臨 CVE-2025-22224 漏洞帶來的風險。聚焦美國,數據顯示,截至 3 月 4 日,約有 3800 臺未打補丁的 VMware ESXi 服務器暴露在危險之中。值得注意的是,在 3 月 4 日至 7 日期間,這些漏洞服務器的數量呈現波動,先是有所下降,隨后又再度上升,這一動態可能反映了系統管理員在接到安全警告后,采取了臨時下線服務器的應對措施。

從數據圖表中可以清晰看到,這一波動趨勢。在最初的緊急響應后,部分服務器可能因管理員評估風險或部署補丁而重新上線,但仍有大量服務器未能及時得到保護,這增加了整體網絡安全環境的脆弱性。

還有數據顯示,不僅在美國,全球其他地區的 VMware ESXi 服務器同樣面臨嚴峻挑戰,漏洞的存在威脅著眾多企業和組織的網絡安全防線。

VMware 此次發布的安全更新,正是為了應對這些緊迫的安全威脅,提醒所有使用相關產品的用戶,必須立即采取行動,確保所有系統均已更新至最新版本,以有效抵御黑客攻擊,保護關鍵業務數據和系統安全。